Seguridad de Crypto Ledger: Guía completa de arquitectura de protección

Protección multicapa, hardware certificado y defensa en profundidad para tus criptoactivos.

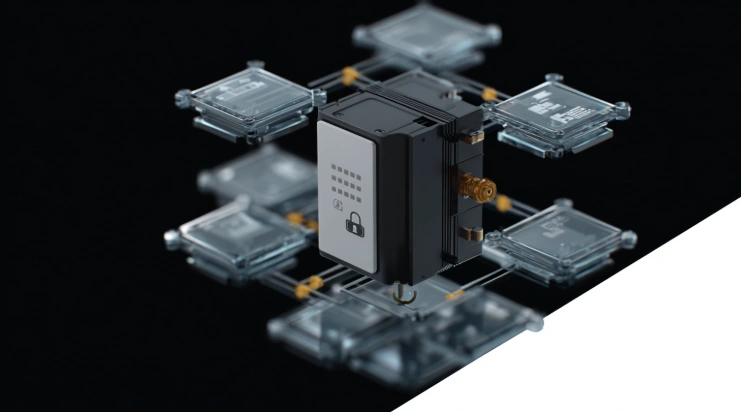

Crypto Ledger Security representa un enfoque multicapa para proteger los activos digitales mediante aislamiento de hardware, elementos seguros certificados y sistemas de verificación criptográfica. La arquitectura de seguridad separa las operaciones sensibles de los entornos conectados a internet, garantizando que las claves privadas permanezcan protegidas incluso cuando los dispositivos host se vean comprometidos. Esta filosofía de diseño aborda las vulnerabilidades fundamentales inherentes a las soluciones de billeteras basadas exclusivamente en software.

La seguridad de la billetera Crypto Ledger va más allá de la simple protección con contraseña e incluye resistencia física a la manipulación, procesos de arranque seguros y verificación de transacciones independiente de software potencialmente comprometido. La combinación de medidas de seguridad de hardware y software crea una defensa exhaustiva que ha protegido miles de millones de dólares en criptomonedas desde el lanzamiento de la plataforma. Esta página ofrece un análisis detallado de cada capa de seguridad y su contribución a la protección general de los activos.

Arquitectura de seguridad detrás de Crypto Ledger

La arquitectura de seguridad de Crypto Ledger divide la funcionalidad de la billetera en dos entornos distintos: la billetera de hardware segura y la aplicación de software complementaria. Esta separación garantiza que las operaciones más sensibles se realicen en un entorno aislado, diseñado específicamente para resistir ataques, mientras que la interfaz de usuario funciona en dispositivos de uso general donde las funciones de conveniencia están más fácilmente disponibles.

La billetera de hardware contiene un chip de elemento seguro que gestiona todas las operaciones criptográficas, incluyendo la generación y el almacenamiento de claves, y la firma de transacciones. La aplicación complementaria gestiona la comunicación de red, la visualización de la cartera y la construcción de transacciones. La comunicación entre estos componentes está cuidadosamente restringida para evitar que la aplicación menos segura acceda a datos confidenciales dentro del hardware.

Cómo Ledger protege los criptoactivos

Los mecanismos de protección de Crypto Ledger operan en múltiples niveles para abordar diferentes categorías de amenazas:

- Seguridad física a través de hardware resistente a manipulaciones que detecta y responde a intentos de intrusión

- Seguridad criptográfica mediante generación de números aleatorios certificados y algoritmos de firma estándar de la industria

- Seguridad operativa mediante protección de PIN, copia de seguridad de frase de recuperación y requisitos de verificación de usuario

- Seguridad del software mediante firmware firmado, controles genuinos y código de aplicación de código abierto

- Seguridad de la red mediante comunicaciones cifradas y verificación de todos los datos externos

La arquitectura de protección asume que los dispositivos host (computadoras y teléfonos) pueden verse comprometidos. Por lo tanto, todas las operaciones críticas para la seguridad se realizan en la billetera física, donde el malware no puede acceder. El usuario verifica los detalles de la transacción en la pantalla física antes de confirmarla, lo que previene ataques de sustitución de direcciones que podrían redirigir los fondos.

Tecnología y certificación de elementos seguros

La seguridad de Crypto Ledger se basa en el chip de elemento seguro ST33, el mismo tipo de componente utilizado en tarjetas bancarias, pasaportes y documentos de identificación oficiales. Este elemento seguro proporciona aislamiento forzado por hardware para operaciones criptográficas y almacenamiento de claves, lo que hace que la extracción de claves privadas sea físicamente imposible incluso con acceso directo al chip.

La arquitectura del elemento seguro incluye: coprocesadores criptográficos dedicados para operaciones de firma y verificación; memoria protegida que no puede ser leída por procesos externos ni sondeos físicos; detección de fallas de voltaje y reloj que activa respuestas de protección ante intentos de manipulación; sensores de temperatura y luz que detectan intentos de desencapsulación o análisis invasivos; verificación de arranque segura que garantiza que solo se ejecute el firmware autenticado.

Explicación de la certificación CC EAL5+

La protección de Crypto Ledger incluye la certificación Common Criteria EAL5+ para el elemento seguro, lo que representa uno de los niveles de seguridad más altos disponibles comercialmente. El proceso de certificación implica: evaluación de laboratorio independiente del diseño e implementación del chip; análisis de vulnerabilidades y pruebas de penetración por evaluadores certificados; revisión de la documentación de la arquitectura de seguridad y los procesos de desarrollo; verificación formal de las reclamaciones de seguridad con respecto a los criterios establecidos; vigilancia continua para garantizar el cumplimiento continuo de los requisitos de certificación.

La certificación EAL5+ confirma que el elemento seguro puede resistir ataques sofisticados, como el análisis de canal lateral, la inyección de fallos y el sondeo físico. La certificación se aplica al chip en sí, no al dispositivo completo, sino que constituye la base de la arquitectura de seguridad general.

Modelo de seguridad multicapa

La seguridad de la billetera Crypto Ledger implementa una defensa exhaustiva mediante múltiples capas de protección independientes. La vulneración de una sola capa no implica la pérdida de activos, ya que las demás capas mantienen la protección.

| Capa de seguridad | Amenaza abordada | Mecanismo de protección |

|---|---|---|

| Elemento seguro | Ataques de extracción de claves | Aislamiento reforzado por hardware, detección de manipulaciones |

| Protección con PIN | Robo físico | Límite de 3 intentos con borrado del dispositivo |

| Frase de recuperación | Pérdida o daño del dispositivo | Copia de seguridad BIP-39 de 24 palabras almacenada sin conexión |

| Cheque genuino | Ataques a la cadena de suministro | Verificación del servidor de la autenticidad del dispositivo |

| Verificación de transacciones | Sustitución de dirección | Visualización independiente en la pantalla del hardware |

| Firmware firmado | Actualizaciones maliciosas | Verificación criptográfica antes de la instalación |

| Aplicación de código abierto | Puertas traseras ocultas | Revisión pública del código por parte de la comunidad de seguridad |

Cada capa aborda vectores de ataque específicos, asumiendo que otras capas podrían fallar. Este enfoque proporciona resiliencia frente a técnicas de ataque conocidas y novedosas.

Comparación de seguridad con otros tipos de billeteras

La seguridad de Crypto Ledger ofrece ventajas sobre los métodos alternativos de almacenamiento en billeteras. La siguiente comparación destaca las diferencias entre las principales dimensiones de seguridad: almacenamiento de claves privadas (elemento seguro offline / dispositivo online / servidores de intercambio / papel físico); resistencia al malware (Alto / Bajo / Medio / Alto si desconectado); resistencia al phishing; protección física contra robos; opciones de recuperación; verificación de transacciones; certificación CC EAL5+.

Las billeteras de hardware como Ledger ofrecen las ventajas de seguridad del almacenamiento sin conexión, combinadas con la usabilidad de las billeteras de software. Para obtener información detallada sobre la protección de claves privadas, consulte nuestra guía Claves privadas de Crypto Ledger.

Preguntas frecuentes

-

Crypto Ledger almacena las claves privadas en un elemento seguro certificado, físicamente aislado de los dispositivos conectados a internet. Las billeteras de software almacenan las claves en ordenadores o teléfonos, donde el malware podría acceder a ellas.

-

La billetera de hardware Ledger y el elemento seguro no han sido vulnerados. Un incidente ocurrido en 2020 implicó el robo de información de contacto de clientes de una base de datos de comercio electrónico, pero no se expusieron fondos, claves privadas ni frases de recuperación.

-

Un elemento seguro es un chip certificado, diseñado específicamente para operaciones criptográficas y almacenamiento de secretos. Resiste la manipulación física, el sondeo electrónico y los ataques de software que podrían extraer claves privadas.

-

El PIN bloquea el acceso a la billetera física. Tres intentos incorrectos consecutivos activan un borrado completo del dispositivo, borrando todas las claves almacenadas. Esto previene ataques de fuerza bruta en dispositivos robados.

-

La aplicación complementaria es de código abierto y está disponible para revisión pública. El diseño del elemento seguro es evaluado por laboratorios certificados. Empresas de seguridad externas realizan pruebas de penetración periódicamente.

-

Los activos permanecen seguros porque el ladrón no puede acceder a ellos sin el PIN. Los usuarios pueden restaurar sus cuentas en un nuevo dispositivo usando la frase de recuperación de 24 palabras almacenada por separado.

-

Ningún sistema de seguridad es infalible. Crypto Ledger protege contra ataques remotos, malware y robo físico. Los usuarios deben proteger sus frases de recuperación y verificar cuidadosamente los detalles de las transacciones.