Protección contra phishing en Crypto Ledger: Defensa contra estafas

Identifique software falso y proteja sus criptoactivos del phishing y el malware.

La protección contra phishing de Crypto Ledger abarca múltiples capas de seguridad diseñadas para proteger a los usuarios contra software fraudulento, sitios web falsos y ataques de ingeniería social. El phishing es uno de los vectores de ataque más comunes en el robo de criptomonedas, ya que los atacantes crean réplicas convincentes de aplicaciones legítimas para capturar frases de recuperación o redirigir transacciones. Comprender estas amenazas y los mecanismos de protección disponibles es esencial para el uso seguro de las billeteras de hardware.

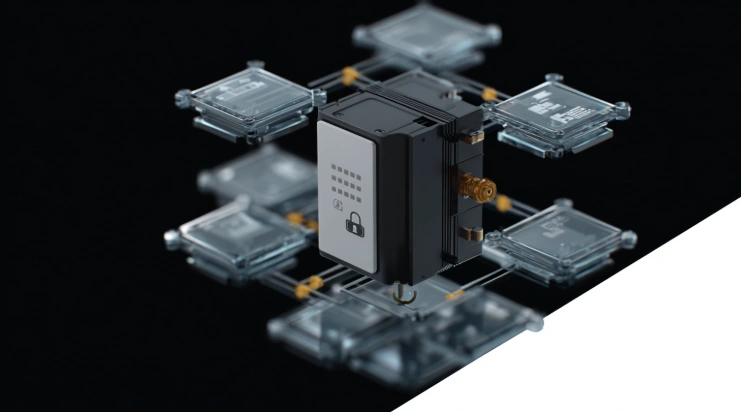

La protección contra estafas de Crypto Ledger se basa tanto en medidas técnicas como en la concientización del usuario. La arquitectura de la billetera de hardware resiste inherentemente muchas técnicas de phishing, ya que las claves privadas no pueden extraerse ni siquiera con software malicioso. Sin embargo, los usuarios deben reconocer y evitar los ataques que intentan engañarlos para que revelen frases de recuperación o aprueben transacciones fraudulentas.

Protección contra phishing y aplicaciones falsas

La protección contra phishing de Crypto Ledger comienza con el modelo de distribución de aplicaciones. El software oficial solo está disponible a través de canales verificados: ledger.com para aplicaciones de escritorio y tiendas de aplicaciones oficiales (Apple App Store, Google Play Store) para versiones móviles. Cada versión está firmada criptográficamente.

La billetera de hardware en sí proporciona resistencia adicional al phishing a través de: visualización de transacciones independientes en la pantalla del hardware que el malware no puede modificar; verificación de cheques genuinos que confirman la autenticidad del dispositivo con los servidores Ledger; requisito de confirmación física para todas las transacciones; la frase de recuperación se muestra solo en la pantalla del hardware.

Cómo identificar software de Crypto Ledger falso

Verificación de URL: la descarga debe provenir de ledger.com (escritorio) o de listados verificados de la tienda de aplicaciones (móvil). Dominios similares como ledger-live.com, ledgerapp.io o ledger-download.net son fraudulentos. Verificación del editor: las aplicaciones móviles deben mostrar "Ledger SAS" como editor. Solicitudes de frases de recuperación: el software legítimo nunca solicita la frase de recuperación de 24 palabras en la pantalla de una computadora o teléfono. Extensiones de navegador: Ledger no distribuye extensiones de navegador para la gestión de monederos. Comunicaciones no solicitadas: Ledger no envía enlaces de descarga por correo electrónico ni redes sociales.

Métodos comunes de ataques de phishing

La protección contra estafas de Crypto Ledger requiere comprender los métodos de ataque: sitios web falsos (sitios clonados en dominios similares); anuncios en motores de búsqueda (anuncios pagados que superan los resultados oficiales); phishing por correo electrónico; estafas en las redes sociales; aplicaciones móviles falsas; apoyo a la suplantación de identidad; extensiones de navegador falsas. Las comunicaciones legítimas de Ledger nunca solicitan frases de recuperación, nunca incluyen enlaces de descarga directa y nunca amenazan con la suspensión de la cuenta.

Defensa de billetera de hardware contra malware

La protección contra phishing de Crypto Ledger incluye una resistencia inherente al malware a través de la arquitectura de hardware: las claves privadas no se pueden extraer porque sólo existen dentro del elemento seguro a prueba de manipulaciones; los detalles de la transacción se muestran en la pantalla del hardware independientemente del dispositivo host potencialmente comprometido; se requiere presionar un botón físico o confirmar con la pantalla táctil para todas las transacciones; las frases de recuperación nunca aparecen en las pantallas de la computadora o el teléfono durante el funcionamiento normal; la verificación del firmware garantiza que solo el código firmado se ejecute en la billetera de hardware. Incluso un malware sofisticado con control total sobre el ordenador anfitrión no puede acceder a las claves privadas, modificar los detalles de la transacción, aprobar transacciones sin confirmación física del usuario ni capturar frases de recuperación.

Lista de verificación para un uso seguro

Escribe siempre ledger.com directamente en la barra de direcciones del navegador. Nunca hagas clic en enlaces de correos electrónicos, anuncios ni publicaciones en redes sociales. Verifique la conexión HTTPS y la validez del certificado antes de descargar cualquier software. Verifique los certificados del editor durante la instalación (Ledger SAS en todas las plataformas). Nunca ingrese la frase de recuperación de 24 palabras en ninguna computadora, teléfono o sitio web. Siempre verifique los detalles de la transacción en la pantalla de la billetera de hardware antes de confirmar. Compare las direcciones de los destinatarios carácter por carácter en la pantalla del hardware. Ignore todos los mensajes no solicitados que digan ser de soporte de Ledger. Informe los intentos de phishing a través del portal de soporte oficial de Ledger. Mantenga el firmware del hardware y la aplicación complementaria actualizados a las últimas versiones.

Para obtener más información sobre la protección de claves privadas, consulte nuestra guía Claves privadas de Crypto Ledger. Para una evaluación general de la seguridad, visite ¿Es Crypto Ledger seguro?.

Preguntas frecuentes

-

Cree inmediatamente una nueva billetera en el dispositivo con una nueva frase de recuperación y transfiera todos los activos a las nuevas cuentas. Considere la frase anterior comprometida permanentemente.

-

La comprobación de autenticidad durante la configuración verifica la autenticidad del hardware, pero no puede verificar directamente el software complementario. Los usuarios deben verificar que las descargas provengan de fuentes oficiales.

-

Nunca. El software legítimo de Ledger, el personal de soporte y las comunicaciones nunca solicitarán la frase de recuperación completa. Cualquier solicitud de este tipo es fraudulenta.

-

Se han distribuido dispositivos falsificados a través de vendedores no autorizados. Compre solo en ledger.com o a distribuidores autorizados. La verificación de autenticidad del dispositivo verifica su autenticidad.