Schutz vor Phishing-Angriffen auf Krypto-Ledger: Abwehr gegen Betrug

Gefälschte Software erkennen und Ihre Krypto-Assets vor Phishing und Malware schützen.

Der Phishing-Schutz für Krypto-Wallets umfasst mehrere Sicherheitsebenen, die Nutzer vor betrügerischer Software, gefälschten Websites und Social-Engineering-Angriffen schützen. Phishing ist eine der häufigsten Angriffsmethoden beim Diebstahl von Kryptowährungen. Angreifer erstellen überzeugende Kopien legitimer Anwendungen, um Wiederherstellung Phrasen abzufangen oder Transaktionen umzuleiten. Das Verständnis dieser Bedrohungen und der verfügbaren Schutzmechanismen ist für die sichere Nutzung von Hardware-Wallets unerlässlich.

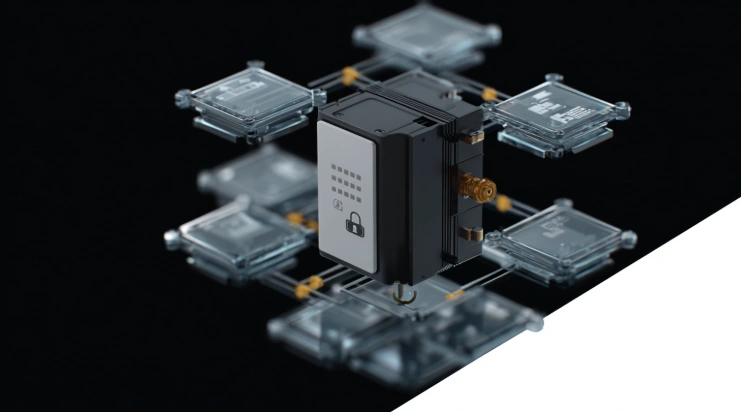

Der Betrugsschutz von Crypto Ledger basiert sowohl auf technischen Maßnahmen als auch auf dem Bewusstsein der Nutzer. Die Hardware-Wallet-Architektur ist von Natur aus resistent gegen viele Phishing-Angriffe, da private Schlüssel selbst von Schadsoftware nicht extrahiert werden können.

Schutz vor Phishing und gefälschten Apps

Der Phishing-Schutz von Crypto Ledger beginnt bereits beim Vertriebsmodell der Anwendung. Offizielle Software ist ausschließlich über verifizierte Kanäle erhältlich: ledger.com für Desktop-Anwendungen und die offiziellen App-Stores für mobile Versionen. Jede Version ist kryptografisch signiert. Die Hardware-Wallet selbst bietet zusätzlichen Schutz vor Phishing durch: unabhängige Transaktionen Anzeige auf dem Hardware-Bildschirm; Echtheitsprüfung zur Bestätigung der Geräte Authentizität; physische Bestätigungspflicht für alle Transaktionen; die Wiederherstellungsphase wird nur auf dem Hardware-Bildschirm angezeigt.

Wie man gefälschte Krypto-Ledger-Software erkennt

URL-Verifizierung: Der Download muss direkt von ledger.com (Desktop) oder einem verifizierten App-Store-Eintrag (Mobil) stammen. Ähnliche Domains wie ledger-live.com, ledgerapp.io oder ledger-download.net sind betrügerisch. Herausgeber Verifizierung: Mobile Apps müssen „Ledger SAS“ als Herausgeber anzeigen. Abfrage der Wiederherstellungsphase: Seriöse Software fragt niemals auf dem Bildschirm eines Computers oder Smartphones nach der 24-Wort-Wiederherstellungsphase. Browsererweiterungen: Ledger vertreibt keine Browsererweiterungen zur Wallet-Verwaltung. Unaufgeforderte Mitteilungen: Ledger versendet keine Download-Links per E-Mail oder über soziale Medien.

Gängige Phishing-Angriffsmethoden

Um sich vor Betrug mit Krypto-Ledgern zu schützen, muss man die Angriffsmethoden der Kriminellen verstehen: gefälschte Webseiten; Suchmaschinenanzeigen; E-Mail-Phishing; Betrugsmaschen in sozialen Medien; gefälschte mobile Apps; Unterstützung für Identitätsdiebstahl; gefälschte Browsererweiterungen. In legitimen Ledger-Kommunikationen werden niemals Wiederherstellung Phrasen angefordert, niemals direkte Download-Links enthalten und niemals mit einer Kontosperrung gedroht.

Hardware-Wallet-Schutz vor Malware

Der Phishing-Schutz von Crypto Ledger umfasst dank der Hardwarearchitektur eine inhärente Resistenz gegen Malware: Private Schlüssel können nicht extrahiert werden, da sie sich ausschließlich innerhalb des manipulationssicheren Sicherheitselements befinden; die Transaktionsdetails werden unabhängig vom möglicherweise kompromittierten Hostgerät auf dem Hardware-Bildschirm angezeigt; die Notwendigkeit, bei allen Transaktionen physische Tasten zu drücken oder eine Bestätigung über den Touchscreen vorzunehmen, verhindert automatisierten Diebstahl; Wiederherstellungsphrasen werden im Normalbetrieb niemals auf dem Bildschirm von Computern oder Telefonen angezeigt; die Firmware-Verifizierung stellt sicher, dass auf der Hardware-Wallet nur signierter Code ausgeführt wird. Selbst hochentwickelte Schadsoftware mit vollständiger Kontrolle über den Wirtscomputer kann nicht auf private Schlüssel zugreifen, Transaktionsdetails ändern, Transaktionen ohne physische Bestätigung genehmigen oder Wiederherstellungs Phrasen erfassen.

Checkliste zur Überprüfung der sicheren Verwendung

Schutz vor Krypto-Ledger-Betrug durch bewährte Benutzer Praktiken: Geben Sie ledger.com immer direkt in die Adresszeile Ihres Browsers ein. Klicken Sie niemals auf Links in E-Mails, Werbung oder Beiträgen in sozialen Medien. Überprüfen Sie die HTTPS-Verbindung und die Gültigkeit des Zertifikats vor dem Herunterladen von Software. Prüfen Sie die Herausgeber Zertifikate während der Installation (Ledger SAS auf allen Plattformen). Geben Sie die 24-Wort-Wiederherstellungsphase niemals auf einem Computer, Telefon oder einer Website ein. Überprüfen Sie vor der Bestätigung immer die Transaktionsdetails auf dem Bildschirm der Hardware-Wallet. Vergleichen Sie die Empfängeradressen Zeichen für Zeichen auf dem Hardware-Display. Ignorieren Sie alle unerwünschten Nachrichten, die angeblich vom Ledger-Support stammen. Melden Sie Phishing-Versuche über das offizielle Ledger-Supportportal. Halten Sie sowohl die Hardware-Firmware als auch die zugehörige App auf dem neuesten Stand.

Details zum Schutz privater Schlüssel finden Sie in unserem Leitfaden Private Schlüssel für Crypto Ledger. Eine allgemeine Sicherheitsbewertung finden Sie unter Ist Crypto Ledger sicher?.

Häufig gestellte Fragen

-

Erstellen Sie umgehend eine neue Wallet auf dem Hardwaregerät mit einer neuen Wiederherstellungsphrase und übertragen Sie alle Vermögenswerte auf die neuen Konten. Die alte Wiederherstellungsphase gilt als endgültig kompromittiert.

-

Niemals. Offizielle Ledger-Software, Support Mitarbeiter und Kommunikationspartner werden niemals nach der vollständigen Wiederherstellung Phrase fragen. Jede derartige Anfrage ist betrügerisch.

-

Gefälschte Geräte werden über nicht autorisierte Händler vertrieben. Kaufen Sie ausschließlich bei ledger.com oder autorisierten Händlern. Die Echtheitsprüfung bestätigt die Echtheit des Geräts.